Page 42 - bilgem-teknoloji-dergisi-7

P. 42

Umut ULUDAĞ Sayısal Damgalama I: Temel Özellikler

alıkoymuyor. Giderek olgunlaşma sürecine giren damgalama [9] F. Y. Shih, Digital Watermarking and Steganography, CRC

teknolojisi, zamanla daha başarılı oluyor, ve daha fazla Press, 2008.

GİZLİ kullanılıyor.

[10] M. Barni, F. Bartolini, Watermarking Systems Engineer-

Bu anlayışla, elinizdeki yazıda, sayısal damgalama ing, Marcel Dekker, 2004.

Proje İlerleme Raporu

sistemlerini basitçe tanıtmaya çalıştık. Yazı dizisinin sonraki

Tarih: 01.09.2011, Sürüm: 1.0, Dağıtım: AAA BBB

sayısında, imge ve video damgalama yöntemlerini [11] J. Seitz, Digital Watermarking for Digital Media, Informa-

Abcçdefgğhıijklmnoöpr sştuüvyz. 123456789 detaylarıyla inceleyeceğiz.

abcçdefgğhıijklmn oöprsş tuüvyz. AAA tion Science Publishing, 2005.

bcçdefgğhıijklmnoöprsştuü vyz. 123456 abcçde 789 fgğhıi

jklmnoöprsştuüvyz.

... [12] U. Uludag, Visual Data Watermarking based on Sinusoidal

... Signal Embedding, Bogazici University, Electrical & Electron-

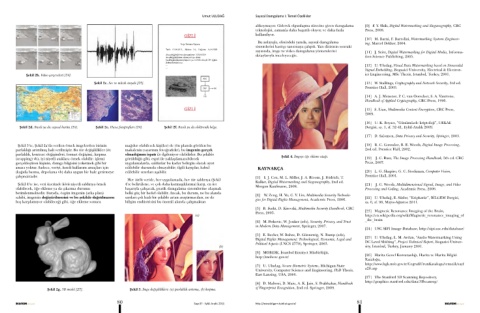

Şekil 2b. Video çerçeveleri [24]. ics Engineering, MSc Thesis, Istanbul, Turkey, 2001.

ABC

Şekil 2c. Ses ve müzik sinyali [25]. [13] W. Stallings, Cryptography and Network Security, 3rd ed.

Prentice Hall, 2003.

DEF 456

123 [14] A. J. Menezes, P. C. van Oorschot, S. A. Vanstone,

Handbook of Applied Cryptography, CRC Press, 1996.

GİZLİ [15] S. Lian, Multimedia Content Encryption, CRC Press,

2009.

[16] U. K. Boyacı, “Günümüzde kriptoloji”, UEKAE

Şekil 2d. Basılı ya da sayısal harita [26]. Şekil 2e. Hava fotoğrafları [24]. Şekil 2f. Basılı ya da elektronik belge. Dergisi, sa. 1, sf. 32-41, Eylül-Aralık 2009.

[17] D. Salomon, Data Privacy and Security, Springer, 2003.

Şekil 3’te, Şekil 2a’da verilen örnek imgelerden birinin mağdur olabilecek kişi(ler) de (ön planda görülen bu [18] R. C. Gonzalez, R. E. Woods, Digital Image Processing,

parlaklığı artırılmış hali verilmiştir. Bu tür değişiklikler (ör. makalenin yazarının fotoğrafıdır), bu imgenin gerçek 2nd ed. Prentice Hall, 2002.

parlaklık, kontrast değişimleri, format değişimi, kırpma olmadığının ispatı ile ilgileniyor olabilirler. Bu şekilde Şekil 4. İmgeye öğe ekleme atağı.

(cropping) vb), iyi niyetli ataklara örnek olabilir: işlemi görüldüğü gibi, espri ile yaklaşılamayabilecek [19] J. C. Russ, The Image Processing Handbook, 5th ed. CRC

gerçekleştiren kişinin, damga bilgisini yoketmek gibi bir uygulamalarda, saldırılar bu kadar belirgin olarak ayırt Press, 2007.

amacı yoktur. Sadece, veriyi, kendi kullanım amaçları için edilebilir durumda olmayabilir; ilgili kayıplar, kabul KAYNAKÇA

(kağıda basma, depolama vb) daha uygun bir hale getirmeye edilebilir sınırları aşabilir. [20] L. G. Shapiro, G. C. Stockman, Computer Vision,

çalışmaktadır. [1] I. J. Cox, M. L. Miller, J. A. Bloom, J. Fridrich, T. Prentice Hall, 2001.

Her türlü veride, her uygulamada, her tür saldırıya (Şekil

Şekil 4’te ise, veri üzerinde kötü niyetli saldırıya örnek 4’te belirtilene, ve çok daha karmaşıklarına) karşı, en üst Kalker, Digital Watermarking and Steganography, 2nd ed. [21] J. G. Woods, Multidimensional Signal, Image, and Video

olabilecek, öğe ekleme ya da çıkarma durumu başarıyla çalışacak, pratik damgalama sistemlerine ulaşmak Morgan Kaufmann, 2008. Processing and Coding, Academic Press, 2006.

betimlenmektedir. Burada, özgün imgenin (arka plan) belki güç bir hedef olabilir. Ancak, bu durum, ne bu alanda [2] W. Zeng, H. Yu, C. Y. Lin, Multimedia Security Technolo-

sahibi, imgenin değiştirilmesini ve bu şekilde dağıtılmasını sayıları çok hızlı bir şekilde artan araştırmacıları, ne de gies for Digital Rights Management, Academic Press, 2006. [22] U. Uludağ, E. Süsler, “Kripkatür”, BİLGEM Dergisi,

hoş karşılamıyor olabileceği gibi, öğe ekleme sonucu bilişim endüstrisini bu önemli alanda çalışmaktan sa. 6, sf. 96, Mayıs-Ağustos 2011.

[3] B. Furht, D. Kirovski, Multimedia Security Handbook, CRC

Press, 2005. [23] Magnetic Resonance Imaging of the Brain,

(a) http://en.wikipedia.org/wiki/Magnetic_resonance_imaging_of

_the_brain

[4] M. Petkovic, W. Jonker (eds), Security, Privacy, and Trust

in Modern Data Management, Springer, 2007.

[24] USC SIPI Image Database, http://sipi.usc.edu/database/

[5] E. Becker, W. Buhse, D. Günnewig, N. Rump (eds),

Digital Rights Management: Technological, Economic, Legal and [25] U. Uludag, L. M. Arslan, “Audio Watermarking Using

Political Aspects (LNCS 2770), Springer, 2003. DC Level Shifting”, Project Technical Report, Bogazici Univer-

(b) sity, Istanbul, Turkey, January 2001.

[6] MOBESE, İstanbul Emniyet Müdürlüğü,

http://mobese.gov.tr/ [26] Harita Genel Komutanlığı, Harita ve Harita Bilgisi

Kataloğu,

http://www.hgk.msb.gov.tr/CografiUrunKatalogu/tematik/sayf

[7] U. Uludag, Secure Biometric Systems, Michigan State

University, Computer Science and Engineering, PhD Thesis, a20.asp

East Lansing, USA, 2006.

[27] The Stanford 3D Scanning Repository,

http://graphics.stanford.edu/data/3Dscanrep/

[8] D. Maltoni, D. Maio, A. K. Jain, S. Prabhakar, Handbook

of Fingerprint Recognition, 2nd ed. Springer, 2009.

Şekil 2g. 3B model [27]. Şekil 3. İmge değişiklikleri: (a) parlaklık artırma, (b) kırpma.

80 Sayı 07 · Eylül-Aralık 2011 http://www.bilgem.tubitak.gov.tr/ 81