Page 92 - bilgem-teknoloji-dergisi-5

P. 92

Fatih BİRİNCİ, Mehmet Sabır KİRAZ Elektronik Seçim: İleri Düzey Kriptografinin Yapıtaşları ve Uygulamaları

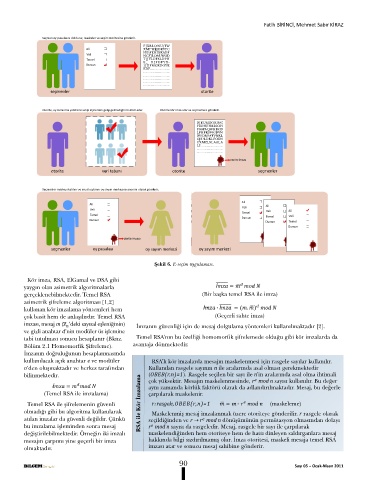

Seçmen oy pusulasını doldurur, maskeler ve seçim otoritesine gönderir. anahtarın oluşturulması sağlanabilir.

(kör imza)

FJKBLO?SU)TW Böylelikle, kripto anahtarının kuraldışı

Ali XM!”H$JORVPC

Veli HB\FEHIBKADF (kör imza) olarak oluşturulma ve dolayısı ile yasadışı

NCFJLOAUWGD

Temel T[JFLDFSLDPH kullanılma olasılığı azaltılmış olur. Anahtarı

Dursun E _ D JFOFYX-

}JDFMCKDGYE

KDF...................... (kör imza) oluşturmak için gerekli sayıdan az kişinin

.............................

............................. anahtar hakkında hiçbir fikir elde

............................. (maske çözme)

............................. edememesi gerekmektedir. Matematiksel

........................

seçmenler otorite (maske çözme) olarak yazarsak k sayısı şifreyi çözmek için

birleşecek en az katılımcı, n ise toplam

katılımcı sayısı olarak kabul edilirse bu

Otorite, oy kullanma yetkisine sahip kişilerden gelip gelmediğini kontrol eder. Otorite kör imza atar ve seçmenlere gönderir.

Mesaj sahibi rasgele sayıyı bildiği için çözülme ihtimalini de arttırmaktadır. sistemlere (k,n) - eşik sır paylaşım

DJEUREIORINC kör imzadaki maskeyi çözerek imzalı mesajı Burada “Seçim sonucunun şifresini daha sistemleri denir (1£k£n).

PEDHFHERIOH güvenilir bir şekilde çözmenin yolu var

FGH%QWHBCD elde edebilir. İmzalı mesaj incelendiğinde Örneğimize geri dönersek yedi kişilik

LFHFKDNGDVN

DV!DM?#FVNKL temel RSA ile atılan standart bir imzadan mı?” veya daha genel anlamda “Kripto

CJS?LDKLFOEN gruptan herhangi üç kişinin bir araya

CXMZLSLAALA farklı olmadığı görülür. anahtarını birden fazla kişi arasında

LP......................... gelmesi ile asıl anahtar hakkında hiçbir

............................. paylaştırmak mümkün mü?” sorusu akla

............................. bilgi öğrenilememelidir (yani, (4,7) - eşik

İmza işleminden sonra mesaj gelebilir. Bu konuda da kriptoloji

otorite imzası değiştirilebildiğinden dolayı RSA yardımımıza koşmaktadır. Sır paylaşımı sır paylaşımı). Bir başka ifade ile üç kişinin

otorite veri tabanı otorite seçmenler algoritmasının temel hali ile imzalama yöntemi ile kripto anahtarı bir grup yetkili bir araya gelmesi ile elde edilecek bilgi,

yapmanın güvensiz olduğunu belirtmiştik. arasında paylaştırılabilmektedir. Nükleer grup dışından birinin anahtar hakkındaki

Bunun engellenmesi ve sonuçta güvenli füzelerin ateşlenmesi gibi kritik işlemlerin bilgisinden fazla olmamalıdır. Sır

Seçmenler maskeyi kaldırır ve imzalı oylarını oy sayım merkezine anonim olarak gönderir. bir imza elde etmek için mesaj sahibi, paylaşımına basit fakat güvensiz bir örnek

Oyların geçerliliği kontrol edilir ve sayılır. standartlarda tanımlanan mesaj onaylanmasında kullanılan sır paylaşımı, verebiliriz; 128 bitlik bir kripto anahtarının

Ali 1979 yılında Adi Shamir ve George Blakley

Ali Ali formatlarını ve dolgulama yöntemlerini dört kişi arasında paylaşılmak istendiğini

Veli Veli Ali tarafından (birbirlerinden bağımsız olarak)

Temel Veli kullanmalıdır. Mesaj sahibinin kötü niyetli düşünelim. Her bir kişiye 32 bit anahtar

Temel Temel Veli icat edilmiştir [8]. Bu yöntem ile anahtar

Dursun Dursun olabileceği düşünüldüğünde imza kontrolü parçası ve bu parçanın sırasını gösteren

Dursun Temel birden fazla kişi arasında paylaştırılarak

Dursun sırasında mesajın uygun formatta olup anahtarın kullanılamaması olasılığı bilginin dağıtılır. Tüm kişilerin bir araya

olmadığının kontrolü önem gelmesi ile anahtarın elde edilebileceği

otorite imzası azaltılırken grup içerisinden belli sayıda

kazanmaktadır. kişinin bir araya gelerek anahtarı açıktır. Fakat üç kişinin bir araya gelmesi

seçmenler oy pusulası oy sayım merkezi oy sayım merkezi ile anahtarın 96 bitlik kısmı tamamlanır.

2.3. Sır Paylaşımı oluşturabilmesi sağlanabilecektir. Örneğin Geriye kalan 32 bitlik kısmın ise deneme

yedi üyeden oluşan bir gruptan en az

Şekil 6. E-seçim uygulaması. Bazı uygulamalarda kripto anahtarının herhangi dört kişinin bir araya gelmesi ile ile bulunması çok zor değildir.

tek bir kişi tarafından bilinmesi sorun

Kör imza, RSA, ElGamal ve DSA gibi teşkil edebilmektedir. Örneğin seçim

yaygın olan asimetrik algoritmalarla sistemlerinde şifreli oyların açılması için

gerçeklenebilmektedir. Temel RSA (Bir başka temel RSA ile imza) gerekli anahtarın tek bir kişinin

asimetrik şifreleme algoritması [1,2] sorumluluğuna verildiğini düşünelim. S 1 S : sır

kullanan kör imzalama yöntemleri hem Bu kişinin anahtarının kullanılamaz S = f (Si, Sj, Sk), i,j,k {1,2,3,4}

çok basit hem de anlaşılırdır. Temel RSA (Geçerli sahte imza) hale gelmesi durumlarda seçim Yetkili 1

imzası, mesaj m ( ’deki sayısal eşleniğinin) İmzanın güvenliği için de mesaj dolgulama yöntemleri kullanılmaktadır [2]. sonucunu hesaplamak (şifresini çözmek)

n

ve gizli anahtar d’nin modüler üs işlemine mümkün olmayacaktır. Ayrıca, anahtara

tabi tutulması sonucu hesaplanır (Bknz. Temel RSA’nın bu özelliği homomorfik şifrelemede olduğu gibi kör imzalarda da sahip olan bu kişi kötü niyetli olabilir S2

Bölüm 2.1 Homomorfik Şifreleme). avantaja dönmektedir. ve seçim sonuçlarını olması gerekenden Otorite

İmzanın doğruluğunun hesaplanmasında önce örneğin, seçim devam ederken

kullanılacak açık anahtar e ve modüler RSA’lı kör imzalarda mesajın maskelenmesi için rasgele sayılar kullanılır. çözmüş olabilir. Seçim sonuçlarının Yetkili 2

n’den oluşmaktadır ve herkes tarafından Kullanılan rasgele sayının n ile aralarında asal olması gerekmektedir seçim devam ederken çözülmesinin

bilinmektedir. (OBEB(r,n)=1). Rasgele seçilen bir sayı ile n’in aralarında asal olma ihtimali sakıncalarını bir önceki yazımızda

e

çok yüksektir. Mesajın maskelenmesinde, r mod n sayısı kullanılır. Bu değer belirtmiştik (Bknz. UEKAE Dergisi 4.

aynı zamanda körlük faktörü olarak da adlandırılmaktadır. Mesaj, bu değerle Sayı). S 3

(Temel RSA ile imzalama) çarpılarak maskelenir. i,j,k {1,2,3,4}

Temel RSA ile şifrelemenin güvenli r:rasgele,OBEB(r,n)=1 (maskeleme) Aklımıza ilk gelen çözüm bu tip Yetkili 3

olmadığı gibi bu algoritma kullanılarak Maskelenmiş mesaj imzalanmak üzere otoriteye gönderilir. r rasgele olarak anahtarların yedeklenmesi veya aynı

atılan imzalar da güvenli değildir. Çünkü seçildiğinden ve r r mod n dönüşümünün permütasyon olmasından dolayı anahtardan birden fazla kişiye verilmesi

e

bu imzalama işleminden sonra mesaj r mod n sayısı da rasgeledir. Mesaj, rasgele bir sayı ile çarpılarak gelebilir. Aynı anahtarın birden fazla S 4

e

değiştirilebilmektedir. Örneğin iki imzalı maskelendiğinden hem otoriteye hem de hattı dinleyen saldırganlara mesaj kişi tarafından bilinmesi, anahtarın

mesajın çarpımı yine geçerli bir imza hakkında bilgi sızdırılmamış olur. İmza otoritesi, maskeli mesaja temel RSA kaybedilme riskini azaltmakla birlikte Yetkili 4 Y i Y j Y k

olmaktadır. imzası atar ve sonucu mesaj sahibine gönderir. seçim sonuçlarının zamanından önce Şekil 7. Sır paylaşımı.

90 Sayı 05 Ocak-Nisan 2011 http://www.bilgem.tubitak.gov.tr/ 91

·