Page 91 - bilgem-teknoloji-dergisi-5

P. 91

Fatih BİRİNCİ, Mehmet Sabır KİRAZ Elektronik Seçim: İleri Düzey Kriptografinin Yapıtaşları ve Uygulamaları

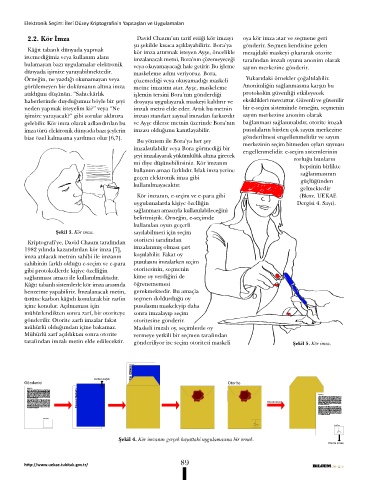

oylarından birini kullanmaları istendiğini düşünelim. 2.2. Kör İmza David Chaum’un tarif ettiği kör imzayı oya kör imza atar ve seçmene geri

2. 0 ile n-1 sayısı arasında yer alacak şekilde mesajın şu şekilde kısaca açıklayabiliriz. Bora’ya

sayısal değerini hesaplar. Gerekirse mesajı parçalara Seçmenlerin; Kâğıt tabanlı dünyada yapmak kör imza attırmak isteyen Ayşe, öncelikle gönderir. Seçmen kendisine gelen

böler. Mesajın sayısal değerini olarak adlandıralım. • Evet için (g ,g •h ), istemediğimiz veya kullanım alanı imzalanacak metni, Bora’nın çözemeyeceği mesajdaki maskeyi çıkararak otorite

r 1

r

tarafından imzalı oyunu anonim olarak

3. olacak şekilde rasgele bir sayı seçer. • Hayır için (g ,g •h ) oylarından bir tanesini kullanmaları bulamayan bazı uygulamalar elektronik veya okuyamayacağı hale getirir. Bu işleme sayım merkezine gönderir.

r

r -1

4. c =g ve kısa ömürlü anahtar olarak adlandırılan beklenmektedir. dünyada işimize yarayabilmektedir. maskeleme adını veriyoruz. Bora, Yukarıdaki örnekler çoğaltılabilir.

r

1

Örneğin, ne yazdığı okunamayan veya

r

s=h değerlerini hesaplar. çözemediği veya okuyamadığı maskeli

Seçimin adil olması için seçmenlerin dürüst davrandığının, görülemeyen bir dokümanın altına imza metne imzasını atar. Ayşe, maskeleme Anonimliğin sağlanmasına karşın bu

5. c = •s değerini hesaplar. iki hayır (g ,g •h ) veya iki evet (g ,g •h ) şeklinde oy atıldığını düşünün. “Sahtekârlık işlemin tersini Bora’nın gönderdiği protokolün güvenliği etkileyecek

r -2

r

r 2

r

2

r

r

6. Ayşe’ye E(m)=(c ,c )=(g , •h ) şifreli mesajını kullanmadıklarının anlaşılması gerekmektedir. Seçmenlerin haberlerinde duyduğumuz böyle bir şeyi dosyaya uygulayarak maskeyi kaldırır ve eksiklikleri mevcuttur. Güvenli ve güvenilir

1 2

gönderir. dürüst davrandıklarını anlamak için ileride anlatılacak olan neden yapmak isteyelim ki?” veya “Ne imzalı metni elde eder. Artık bu metnin bir e-seçim sisteminde örneğin, seçmenin

sıfır bilgi sızmalı kanıt protokolleri kullanılabilmektedir. Bu işimize yarayacak?” gibi sorular aklınıza imzası standart sayısal imzadan farksızdır sayım merkezine anonim olarak

bağlanması sağlanmalıdır, otorite imzalı

ve Ayşe dilerse metnin üzerinde Bora’nın

gelebilir. Kör imza olarak adlandırılan bu

Ayşe kendisine gelen mesajın şifresini çözmek için yolla kişilerin hiçbir bilgi sızdırılmadan sadece belirli işlemleri imza türü elektronik dünyada bazı şeylerin imzası olduğunu kanıtlayabilir. pusulaların birden çok sayım merkezine

aşağıdaki işlemleri yapmalıdır. Aşağıdaki işlemler yapabilme kontrolü sağlanmış olur. bize özel kalmasına yardımcı olur [6,7]. gönderilmesi engellenmelidir ve sayım

modüler n’de yapılmaktadır. Bu yöntem ile Bora’ya her şey

2.1.2. Homomorfik Paillier Kripto Sistemi imzalatılabilir veya Bora görmediği bir merkezinin seçim bitmeden oyları sayması

1. Gizli anahtarını kullanarak kısa ömürlü anahtarı engellenmelidir. e-seçim sistemlerinin

a

hesaplar: s=c =g ar Paillier Kripto Sistemi 1999 yılında Pascal Paillier tarafından şeyi imzalayarak yükümlülük altına girecek zorluğu bunların

1

mi diye düşünebilirsiniz. Kör imzanın

ar -1

r

-1

ar -1

2. c 2 •s = •h •(g ) = •g ar •(g ) = tasarlanmış olup yaygın olarak kullanılan rasgelelik özelliği kullanım amacı farklıdır. Islak imza yerine hepsinin birlikte

sağlanmasının

olan bir asimetrik kripto sistemidir. Bu algoritmanın güvenliği

3. Ayşe, sayısından mesajını elde eder. n. artık sınıflarının hesaplanmasının zorluğuna dayanmaktadır. geçen elektronik imza gibi güçlüğünden

kullanılmayacaktır. gelmektedir

Anahtar üretimi şu şekildedir:

ElGamal şifreleme sisteminin güvenliği Ayrık Logaritma Kör imzanın, e-seçim ve e-para gibi (Bknz. UEKAE

a

Problemi’ne dayalıdır. Bu problemde, g ’dan a’nın bulunması 1. k güvenlik parametresi olsun. k–bit uzunluğunda iki tane uygulamalarda kişiye özelliğin Dergisi 4. Sayı).

modüler tabanda zordur (Bknz. Kavramlar Sözlüğü). ElGamal rasgele asal sayı p,q seçelim sağlanması amacıyla kullanılabileceğini

kripto sisteminde şifreli mesajların çarpımı, aşağıdaki formülden olsun. belirtmiştik. Örneğin, e-seçimde

de anlaşılacağı gibi mesajların çarpımının şifrelenmiş hali ile 2. ve olsun . Şekil 3. Kör imza. kullanılan oyun geçerli

2

sonuçlanmaktadır. sayılabilmesi için seçim

3. olsun. Kriptografi’ye, David Chaum tarafından otoritesi tarafından

s

r

r

s

E(a) •E(b)=(g ,a •h ) •(g ,b •h )=(g r+s ,(a •b) •h r+s )=E(a •b) 1982 yılında kazandırılan kör imza [7], imzalanmış olması şart

4. N’nin g’nin derecesini bölebileceğini şu yöntemle teyit koşulabilir. Fakat oy

ElGamal algoritması küçük bir değişiklikle toplamaya göre edelim: imza atılacak metnin sahibi ile imzanın pusulasını imzalarken seçim

homomorfik hale de getirilebilmektedir. E-seçim sahibinin farklı olduğu e-seçim ve e-para otoritesinin, seçmenin

gibi protokollerde kişiye özelliğin

uygulamalarında genellikle toplamaya göre homomorfik mod n öyle ki L fonksiyonu sağlanması amacı ile kullanılmaktadır. kime oy verdiğini de

şifreleme algoritmaları kullanılmaktadır. Örneğin bir Kâğıt tabanlı sistemlerle kör imza arasında öğrenememesi

r

r

referandumda birinci seçmenin oyunun (g 1 ,g oy 1 •h 1 ), ikinci ( ,µ): gizli anahtar benzetme yapabiliriz. İmzalanacak metin, gerekmektedir. Bu amaçla

r

r

seçmenin oyunun ise (g 2 ,g oy 2 •h 2 ) olduğunu düşünelim. (N,g): açık anahtar üstüne karbon kâğıdı konularak bir zarfın seçmen doldurduğu oy

Seçmenlerin oylarını açmadan oylarını toplamak istiyoruz. 1. m<N şifrelenecek açık mesaj olsun. içine konulur. Açılmaması için pusulasını maskeleyip daha

Bunun için kullanılmış oyları çarpmak yeterlidir. Çarpım mühürlendikten sonra zarf, bir otoriteye sonra imzalayıp seçim

r

r

sonucu (g 1 +r 2 ,g oy 1 +oy 2 •h 1 +r 2 ) olmaktadır. 2. Rasgele bir r seçilir. gönderilir. Otorite zarfı imzalar fakat otoritesine gönderir.

mühürlü olduğundan içine bakamaz.

ElGamal algoritmasını toplamaya göre homomorfik özellik 3. Şifreli metin olarak hesaplanır. Mühürlü zarf açıldıktan sonra otorite Maskeli imzalı oy, seçimlerde oy

vermeye yetkili bir seçmen tarafından

gösterecek şekilde değiştirdik ve oyların şifreli hallerini topladık. tarafından imzalı metin elde edilecektir. gönderiliyor ise seçim otoritesi maskeli Şekil 5. Kör imza.

Oyların toplamının şifreli halinden oyların toplamını nasıl 1. Şifreli metin c ,

hesaplayacağız (g oyların toplamı ) değerinden oyların toplamının

hesaplanması)? Oyların toplamını hesaplamak için ayrık 2. Açık metin Kriptografi’ye,

David Chaum tarafından 1982 yılında kazandırılan kör imza

[1], imza atılacak metnin sahibi ile imzanın sahibinin farklı

logaritma problemini çözemeyiz. Yukarıda bu problemin şeklinde hesaplanır. olduğu e-Seçim ve e-Para gibi protokollerde kişiye özelliğin

sağlanması amacı ile kullanılmaktadır. Kâğıt tabanlı sistemlerle

kör imza arasında benzetme yapabiliriz. İmzalanacak metin,

üstüne karbon kâğıdı konularak bir zarfın içine konulur.

Açılmaması için mühürlendikten sonra zarf, bir otoriteye

gönderilir. Otorite zarfı imzalar fakat mühürlü olduğundan

içine bakamaz. Mühürlü zarf açıldıktan sonra otorite tarafından

imzalı metin elde edilecektir.

David Chaum’un tarif ettiği kör imzayı şu şekilde kısaca

açıklayabiliriz. Bora’ya kör imza attırmak isteyen Ayşe,

çözümünün zor olduğunu söylemiştik. Neyse ki oyların Gönderici Karbon kağıdı öncelikle imzalanacak metni, Bora’nın çözemeyeceği veya Otorite

okuyamayacağı hale getirir. Bu işleme maskeleme adını

veriyoruz. Bora, çözemediği veya okuyamadığı maskeli

metne imzasını atar. Ayşe, maskeleme işlemin tersini Bora’nın

gönderdiği dosyaya uygulayarak maskeyi kaldırır ve imzalı

metni elde eder. Artık bu metnin imzası standart sayısal

imzadan farksızdır ve Ayşe dilerse metnin üzerinde Bora’nın

toplamını hesaplamanın bir yolu var; bunun için oyların Paillier Kripto Sisteminin toplamaya göre homomorfik Kriptografi’ye, Kriptografi’ye, imzası olduğunu kanıtlayabilir.

David Chaum tarafından 1982 yılında kazandırılan kör imza

David Chaum tarafından 1982 yılında kazandırılan kör imza

[1], imza atılacak metnin sahibi ile imzanın sahibinin farklı

[1], imza atılacak metnin sahibi ile imzanın sahibinin farklı

olduğu e-Seçim ve e-Para gibi protokollerde kişiye özelliğin

olduğu e-Seçim ve e-Para gibi protokollerde kişiye özelliğin

toplamının belli bir değeri aşmayacağı gerçeği kullanılmaktadır. ElGamal kripto sisteminden farkı, mesaj uzunluğunda hiçbir sağlanması amacı ile kullanılmaktadır. Kâğıt tabanlı sistemlerle sağlanması amacı ile kullanılmaktadır. Kâğıt tabanlı sistemlerle David Chaum Kriptografi’ye,

kör imza arasında benzetme yapabiliriz. İmzalanacak metin,

kör imza arasında benzetme yapabiliriz. İmzalanacak metin,

üstüne karbon kâğıdı konularak bir zarfın içine konulur.

üstüne karbon kâğıdı konularak bir zarfın içine konulur.

Açılmaması için mühürlendikten sonra zarf, bir otoriteye

Açılmaması için mühürlendikten sonra zarf, bir otoriteye

gönderilir. Otorite zarfı imzalar fakat mühürlü olduğundan

gönderilir. Otorite zarfı imzalar fakat mühürlü olduğundan

David Chaum tarafından 1982 yılında kazandırılan kör imza

içine bakamaz. Mühürlü zarf açıldıktan sonra otorite tarafından

içine bakamaz. Mühürlü zarf açıldıktan sonra otorite tarafından

[1], imza atılacak metnin sahibi ile imzanın sahibinin farklı

imzalı metin elde edilecektir.

olduğu e-Seçim ve e-Para gibi protokollerde kişiye özelliğin

imzalı metin elde edilecektir.

sağlanması amacı ile kullanılmaktadır. Kâğıt tabanlı sistemlerle

David Chaum’un tarif ettiği kör imzayı şu şekilde kısaca

David Chaum’un tarif ettiği kör imzayı şu şekilde kısaca

üstüne karbon kâğıdı konularak bir zarfın içine konulur.

Bir sonraki bölümde anlatılacak olan Paillier Kripto Sisteminde kısıtlaması olmamasıdır. açıklayabiliriz. Bora’ya kör imza attırmak isteyen Ayşe, açıklayabiliriz. Bora’ya kör imza attırmak isteyen Ayşe, Göndericiye kör imza arasında benzetme yapabiliriz. İmzalanacak metin,

öncelikle imzalanacak metni, Bora’nın çözemeyeceği veya

öncelikle imzalanacak metni, Bora’nın çözemeyeceği veya

okuyamayacağı hale getirir. Bu işleme maskeleme adını

Açılmaması için mühürlendikten sonra zarf, bir otoriteye

okuyamayacağı hale getirir. Bu işleme maskeleme adını

gönderilir. Otorite zarfı imzalar fakat mühürlü olduğundan

veriyoruz. Bora, çözemediği veya okuyamadığı maskeli

veriyoruz. Bora, çözemediği veya okuyamadığı maskeli

içine bakamaz. Mühürlü zarf açıldıktan sonra otorite tarafından

imzalı metin elde edilecektir.

metne imzasını atar. Ayşe, maskeleme işlemin tersini Bora’nın

metne imzasını atar. Ayşe, maskeleme işlemin tersini Bora’nın

gönderdiği dosyaya uygulayarak maskeyi kaldırır ve imzalı

gönderdiği dosyaya uygulayarak maskeyi kaldırır ve imzalı

metni elde eder. Artık bu metnin imzası standart sayısal

imzadan farksızdır ve Ayşe dilerse metnin üzerinde Bora’nın metni elde eder. Artık bu metnin imzası standart sayısal David Chaum’un tarif ettiği kör imzayı şu şekilde kısaca

imzadan farksızdır ve Ayşe dilerse metnin üzerinde Bora’nın

açıklayabiliriz. Bora’ya kör imza attırmak isteyen Ayşe,

imzası olduğunu kanıtlayabilir.

imzası olduğunu kanıtlayabilir.

öncelikle imzalanacak metni, Bora’nın çözemeyeceği veya

mesaj kısıtlanması bulunmamaktadır. okuyamayacağı hale getirir. Bu işleme maskeleme adını

veriyoruz. Bora, çözemediği veya okuyamadığı maskeli

metne imzasını atar. Ayşe, maskeleme işlemin tersini Bora’nın

gönderdiği dosyaya uygulayarak maskeyi kaldırır ve imzalı

metni elde eder. Artık bu metnin imzası standart sayısal

imzadan farksızdır ve Ayşe dilerse metnin üzerinde Bora’nın

imzası olduğunu kanıtlayabilir.

David Chaum David Chaum

Yukarıdaki örnekte dikkat edilmesi gereken bir başka nokta David Chaum

da, oyların şifresi çözülmeden toplandıkları için seçmenlerin

birden fazla oy vermediğinin nasıl anlaşılacağıdır. Örneğin, Şekil 4. Kör imzanın gerçek hayattaki uygulamasına bir örnek. Otorite imzası

bir referandum yapıldığını ve seçmenlerden evet/hayır 2 OKEK:Ortak Katların En Küçüğü.

88 Sayı 05 Ocak-Nisan 2011 http://www.uekae.tubitak.gov.tr/ 89

·