Page 40 - bilgem-teknoloji-dergisi-5

P. 40

Fikret OTTEKİN Kurumsal Bilgi Güvenliğine Işık Tutan Standartlar

Yazılım Geliştirme İlkeleri Süreci

12.6 Teknik Açıklık Yönetimi 13.2 Bilgi Güvenliği

12.2

Uygulamların Yazılı Olaylarının

doğru Kaynakların Yazılı Yönetilmesi

çalışması İzlenmesi Yazılım Kaynakların

ihtiyaçları İzlenmesi

Standarttaki Güncel tehdit Bilgi Güvenliği

önlemler ve açıklıklar Yama Olaylarına 13.1

Yönetimi Müdahale ve Bilgi güvenliği

Güncel tehdit iyileştirmeler 10.10.2 olaylarının ve

ve açıklıklar Sistem kullanımının zayıflıkların rapor

edilmesi

Gözden gözlenmesi

Yazılım

Geçirme İlkelerin Geliştirme

ve Test Sık Belirlenmesi Uygulanacak Kurum

yapılan ilkeler

hatalar

Teknik Önlem Yapılandırma

Envanterdeki Güvenlik Havuzunun Yönetimi

yazılım, Testleri Bulunan Oluşturulması Şekil 12. Bilgi güvenliği olaylarının algılanması ve yönetilmesi.

programlama dili hatalar

ve geliştirme

araçları İş sürekliliği yönetimi (ISO 27002, 14)

7.1.1 Yazılım Envanterdeki ağ

Varlık Envanteri cihazları, işletim

sistemleri, vb...

Önlemlerin uygulanması İş sürekliliği yönetimi, büyük arıza, sabotaj veya doğal afetlerin

kurum bilgi sistemlerinde yaratacağı olumsuz etkileri önleyici

Varlık Sahipleri

7.1.1 ve giderici eylemlerin belirlenmesi ve bu önlemlere ait atama,

Varlık Envanteri

Varlıklar tatbikat, belgeleme ve diğer çalışmaların kurum bünyesinde

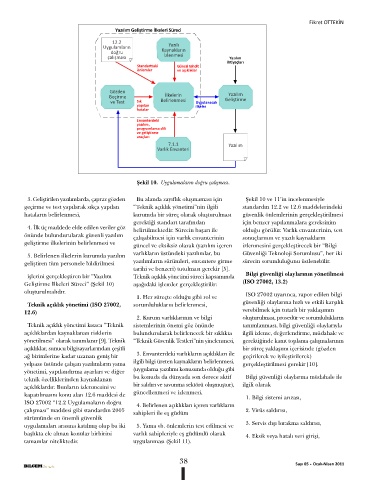

Şekil 10. Uygulamaların doğru çalışması. bir süreç olarak yaşatılması anlamına gelir [11] (Şekil 13).

3. Geliştirilen yazılımlarda, çapraz gözden Bu alanda zayıflık oluşmaması için Şekil 10 ve 11’in incelenmesiyle Şekil 11. Teknik açıklık yönetimi. Kuruma ait bilgi sistemleri gözden geçirilerek önemli iş

geçirme ve test yapılarak sıkça yapılan “Teknik açıklık yönetimi”nin ilgili standardın 12.2 ve 12.6 maddelerindeki süreçleri ve bilgi varlıkları belirlenir ve kurumun iş sürekliliği

hataların belirlenmesi, kurumda bir süreç olarak oluşturulması güvenlik önlemlerinin gerçekleştirilmesi 5. Gizlilik ve bütünlüğü bozan ihlaller, konusundaki gereksinimi gerçekçi bir biçimde belirlenir.

gerektiği standart tarafından için benzer yapılanmalara gereksinim Bu kapsamda;

4. İlk üç maddede elde edilen veriler göz belirtilmektedir. Sürecin başarı ile olduğu görülür. Varlık envanterinin, test 6. Bilgi sisteminin kötüye kullanılması

önünde bulundurularak güvenli yazılım çalışabilmesi için varlık envanterinin sonuçlarının ve yazılı kaynakların 1. Kritik iş süreçlerinin ve bunlarla ilgili varlıkların belirlenmesi,

geliştirme ilkelerinin belirlenmesi ve güncel ve eksiksiz olarak (yazılım içeren izlenmesini gerçekleştirecek bir “Bilgi ve gerekli görülen diğer durumlarda çalıştırılacak prosedürler bunları etkileyecek tehditlerin ve gerçekleşme olasılıklarının

5. Belirlenen ilkelerin kurumda yazılım varlıkların üstündeki yazılımlar, bu Güvenliği Teknoloji Sorumlusu”, her iki oluşturulur. Bunlara ek olarak; belirlenmesi,

geliştiren tüm personele bildirilmesi yazılımların sürümleri, envantere girme sürecin sorumluluğunu üstlenebilir. 1. Olayın nedeninin belirlenmesi ve tekrarına engel olmak 2. Bu risklerin azaltılmasını sağlayacak önlemlerin belirlenmesi,

tarihi ve benzeri) tutulması gerekir [5]. için düzeltici faaliyetlerin gerçekleştirilmesi,

işlerini gerçekleştiren bir “Yazılım Teknik açıklık yönetimi süreci kapsamında Bilgi güvenliği olaylarının yönetilmesi bunlar için parasal ve kurumsal kaynak ayrılması (Kurumda

Geliştirme İlkeleri Süreci” (Şekil 10) aşağıdaki işlemler gerçekleştirilir: (ISO 27002, 13.2) 2. Kanıt toplama ve ilgili makamlara iletme, belirlenen önlemlerin var olan önlemlerle karşılaştırılması),

oluşturulmalıdır. 3. İş sürekliliği planlarının geliştirilmesi ve belgelenmesi,

1. Her süreçte olduğu gibi rol ve ISO 27002 uyarınca, rapor edilen bilgi 3. Canlı sisteme yalnızca yetkili personelin müdahale etmesi,

Teknik açıklık yönetimi (ISO 27002, sorumlulukların belirlenmesi, güvenliği olaylarına hızlı ve etkili karşılık 4. Planların düzenli olarak test edilmesi (“tatbikat” olarak da

12.6) verebilmek için tutarlı bir yaklaşımın 4. Yapılan müdahalenin belgelenmesi, adlandırılabilir) ve güncellenmesi sağlanır.

2. Kurum varlıklarının ve bilgi oluşturulması, prosedür ve sorumlulukların

Teknik açıklık yönetimi kısaca “Teknik sistemlerinin önemi göz önünde tanımlanması, bilgi güvenliği olaylarıyla 5. Müdahalelerin düzenli olarak yönetime bildirilmesi ve

açıklıklardan kaynaklanan risklerin bulundurularak belirlenecek bir sıklıkta ilgili izleme, değerlendirme, müdahale ve yönetim tarafından gözden geçirilmesi

yönetilmesi” olarak tanımlanır [9]. Teknik “Teknik Güvenlik Testleri”nin yinelenmesi, gerektiğinde kanıt toplama çalışmalarının 6. Bilgi sistemlerinin bütünlüğünün en az gecikme ile

açıklıklar, sunucu bilgisayarlarından çeşitli bir süreç yaklaşımı içerisinde (gözden sağlanması

ağ birimlerine kadar uzanan geniş bir 3. Envanterdeki varlıkların açıklıkları ile geçirilerek ve iyileştirilerek)

yelpaze üstünde çalışan yazılımların yama ilgili bilgi üreten kaynakların belirlenmesi, gerçekleştirilmesi gerekir [10]. konuları da prosedürler çerçevesinde düzenlenir. Bilgi güvenliği

yönetimi, yapılandırma ayarları ve diğer (uygulama yazılımı konusunda olduğu gibi olaylarının algılanması konusunda

teknik özelliklerinden kaynaklanan bu konuda da dünyada son derece aktif Bilgi güvenliği olaylarına müdahale ile a) Olay ve zayıflıkların rapor edilmesine (ISO 27002, 13.1 alt

açıklıklardır. Bunların izlenmesini ve bir saldırı ve savunma sektörü oluşmuştur), ilgili olarak

kapatılmasını konu alan 12.6 maddesi de güncellenmesi ve izlenmesi, 1. Bilgi sistemi arızası, başlığı) ek olarak

ISO 27002 “12.2 Uygulamaların doğru 4. Belirlenen açıklıkları içeren varlıkların b) Sistem kullanımının düzenli olarak gözlenmesi de (ISO

çalışması” maddesi gibi standardın 2005 sahipleri ile eş güdüm 2. Virüs saldırısı, 27002, 10.10.2 alt başlığı)

sürümünde en önemli güvenlik

uygulamaları arasına katılmış olup bu iki 5. Yama vb. önlemlerin test edilmesi ve 3. Servis dışı bırakma saldırısı, önemlidir (Şekil 12).

başlıkta ele alınan konular birbirini varlık sahipleriyle eş güdümlü olarak 4. Eksik veya hatalı veri girişi, Şekil 13. İş sürekliliği yönetimi.

tamamlar niteliktedir. uygulanması (Şekil 11).

38 Sayı 05 Ocak-Nisan 2011 http://www.bilgem.tubitak.gov.tr/ 39

·