Page 58 - bilgem-teknoloji-dergisi-10

P. 58

Bilgi Güvenliği

ni artırmak için 2007 yılında Nokia, SAP, Symantec,

Microsoft, EMC ve Juniper Networks işbirliği ile,

endüstri tarafından yönlendirilen ve kâr amacı güt-

meyen bir konsorsiyum olarak kurulmuştur. Yazılım,

donanım ve hizmetlerin daha güvenli geliştirilmesi/

sağlanması için işletilebilecek en iyi faaliyetleri belir-

lemeyi hedeflemektedir. Alan uzmanlarının tecrübe-

Şekil 1. lerine dayanarak belirlenen en iyi faaliyetler; Güvenli

Microsoft Yazılım Geliştirme için Temel İlkeler, Yazılım Güven-

SDL ce Değerlendirme İlkeleri ve Bulut Uygulamalarının

Süreci Güvenli Geliştirilmesi için İlkeler gibi çeşitli yayınlar

üzerinden paylaşılmaktadır. Paylaşılan tüm yayınla-

ra, SAFECode’un resmi web sitesi üzerinden ücretsiz

olarak ulaşılabilir.

OWASP SAMM

The Open Web Application Security Project (OWASP),

kar amacı gütmeden yazılım güvenliğini geliştirmeye

odaklanmış bir organizasyondur. Dünya çapındaki

Süreçler ve Olgunluk Modelleri yetleri tanımlamaktan ziyade, sektörde yer alan kuruluşlara, üniversitelere ve bireylere yazılım gü-

Kurum ve proje ihtiyaçları göz önünde bulun- firmalar tarafından uygulanmakta olan mevcut venliği için tarafsız ve pratik bilgiler sunmak ama-

durularak yazılım geliştirme sürecinde kulla- faaliyetleri raporlamaktadır. Modelin 2020 yılı cıyla, yazılım güvenliği konusunda birçok uzmanın

nılmasına karar verilen YGYD boyunca, yazı- itibari ile güncel olan BSIMM10 versiyonunda, görüşü doğrultusunda bilgi tabanlı belgeler yayımlar.

lım güvenliği pratiklerini uygulamak ve mevcut 122 firma ile yapılan görüşmelerin sonuçları Bazı OWASP ürünlerine; OWASP Top 10, Offensive

durumu analiz etmek amacıyla, ticari veya kar bulunmaktadır. Görüşmeler neticesinde tespit Web Testing Framework (OWTF), Application Se-

amacı gütmeyen kuruluşlarca sunulmakta olan edilen faaliyetler yönetişim, istihbarat, süreç curity Verification Standart (ASVS) ve The Softwa-

çeşitli güvenli yazılım geliştirme süreçlerinden etkileşim noktaları ve kurulum olmak üzere 4 re Assurance Maturity Model (SAMM) örnek olarak

ve olgunluk modellerinden faydalanılabilir. adet bilgi alanı altında gruplandırılır. Bu kap- gösterilebilir.

samda; bir yazılım güvenliği sürecini yönetmek

Süreçler güvenli yazılıma ulaşmak için gerçek- ve ölçmek için yönetişim, ilgili bilgilerin toplan- Yazılım güvenliği için bir strateji oluşturmak ve uy-

leştirilecek çeşitli faaliyetleri tanımlarken, ol- ması ve işlenmesi için istihbarat, yazılım ge- gulamak için kullanılan SAMM, kuruluşların karşı-

gunluk modelleri güvenlik açısından yazılımın liştirme çıktıları ve süreçlerine ilişkin analiz ve laştığı risklere odaklanan bir çerçevedir. Bu çerçeve güvenlik faaliyetleri yardımıyla, güvenli yazılım geliş-

farklı yönlerini ölçebilecek analiz yöntemleri güvence sağlamak için süreç etkileşim nokta- ile bir organizasyondaki güvenlikle ilgili yapılması tirme ile ilgili süreçler daha kolay işletilebilir.

sunar. Bu çerçevede, güvenli yazılım geliştirme ları, yazılımın kurulum ve bakım faaliyetleri için gereken faaliyetler tanımlanabilirken, mevcut yazı-

için tanımlanmış süreç ve olgunluk modellerine ise kurulum bilgi alanından faydalanılabilir. lım güvenliği faaliyetleri de değerlendirilebilir. Ayrıca, Mevcut olgunluk modelleri ise, yazılım güvenliği pra-

Microsoft SDL, OWASP SAMM, BSIMM ve SAFE- dengeli bir yazılım güvenliği güvence programı oluş- tiklerinin ne derecede uygulandığını ortaya koyan,

Code örnek olarak gösterilebilir. BSIMM yazılım güvenliği çatısında, her bir bilgi turulabilir ve/veya mevcut yazılım güvenliği güvence derecelendirmeye dayalı ölçüm modelleri sunmak-

alanı 3 uzmanlık alanına, her uzmanlık alanı da programında iyileştirmeler yapılabilir. tadır. Bu modeller kullanılarak, yazılımın geliştirme

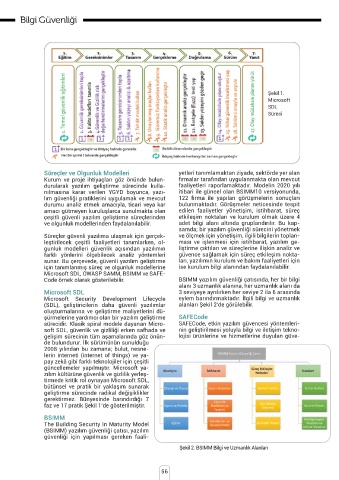

Microsoft SDL 3 seviyeye ayrılırken her seviye 2 ila 6 arasında sürecinde uygulanan güvenlik pratiklerinin durumu

Microsoft Security Development Lifecycle eylem barındırmaktadır. İlgili bilgi ve uzmanlık SAMM modelinde, kuruluş için olgunluk seviyeleri ölçülebilir. Çalışmaya konu olan güvenli yazılım ge-

(SDL), geliştiricilerin daha güvenli yazılımlar alanları Şekil 2’de görülebilir. tanımlanarak güvenlik pratiklerinin kazanılması için liştirme süreçleri ve olgunluk modelleri ışığında:

oluşturmalarına ve geliştirme maliyetlerini dü- yol haritası çizilir. Bu kapsamda, her güvenlik pra- Ağırlıklı olarak endüstri pratiklerini takip etmek ve

şürmelerine yardımcı olan bir yazılım geliştirme SAFECode tiği için üç olgunluk seviyesine (1,2 ve 3) ek olarak uygulamak için BSIMM,

sürecidir. Klasik spiral modele dayanan Micro- SAFECode, etkin yazılım güvencesi yöntemleri- bir başlangıç seviyesi (0) tanımlanmıştır. İlgili pratik Güvenli yazılım geliştirme pratiklerini ağırlıklı olarak

soft SDL, güvenlik ve gizliliği erken safhada ve nin geliştirilmesi yoluyla bilgi ve iletişim tekno- için; modelin kullanılmasından önce kurumun duru-

gelişim sürecinin tüm aşamalarında göz önün- lojisi ürünlerine ve hizmetlerine duyulan güve- munun ölçüldüğünü belirten 0. Seviye, deneme uy- hazır araçlar ile takip etmek için Microsoft SDL,

de bulundurur. İlk sürümünün sunulduğu gulamalarının yapıldığını belirten 1. Seviye, modelin Kurumsal güvenli yazılım geliştirme olgunluğu-

2008 yılından bu zamana; bulut, nesne- etkin olarak uygulandığını belirten 2. Seviye ve mo- nu, başarı kriterleri, kontrol listeleri ve değerlendir-

lerin interneti (internet of things) ve ya- delin tüm detayları ile uygulandığını belirten 3. Sevi- me metodolojileri kullanarak artırmak için OWASP

pay zekâ gibi farklı teknolojiler için çeşitli ye düzeyleri tanımlanmıştır. İlgili iş fonksiyonları ve SAMM,

güncellemeler yapılmıştır. Microsoft ya- güvenlik pratikleri Şekil 3 üzerinde gösterilmiştir. Çalışmaları, en temel düzeydeki güvenli yazılım

zılım kültürüne güvenlik ve gizlilik yerleş- geliştirme faaliyetlerini dikkate alarak yürütmek için

tirmede kritik rol oynayan Microsoft SDL, Sonuç SAFECode yayınlarının kullanılması, uygun birer se-

bütünsel ve pratik bir yaklaşım sunarak Gerçekleşmesi muhtemel saldırılara karşı çeşitli ön- çenek olarak görülmektedir.

geliştirme sürecinde radikal değişiklikler lemlere sahip, saldırıyı önleyemese dahi saldırıya

gerektirmez. Bünyesinde barındırdığı 7 rağmen çalışma sürecini doğru bir şekilde devam KAYNAKÇA

faz ve 17 pratik Şekil 1’de gösterilmiştir. ettirebilecek mimariyi/tasarımı kullanan yazılımın 1. https://www.microsoft.com/en-us/sdl

geliştirilmesi amacıyla, güvenli yazılım geliştirme 2. https://www.bsimm.com/

BSIMM süreçleri ve olgunluk modellerinden faydalanılabilir. 3. https://safecode.org/

The Building Security In Maturity Model Mevcut süreçler, yazılım yaşam döngüsü boyunca 4. https://www.owasp.org/index.php/OWASP_SAMM_Project

(BSIMM) yazılım güvenliği çatısı, yazılım göz önünde bulundurulması ve/veya uygulanması 5. BİLGEM Güvenli Yazılım Geliştirme Kılavuzu Rev1.1

güvenliği için yapılması gereken faali- gereken güvenlik faaliyetlerini tanımlamaktadır. Bu

56 57