Page 45 - bilgem-teknoloji-dergisi-10

P. 45

Bilgi Güvenliği Bu bir proje

tanıtımıdır.

yayınlar hatta patentler ortaya çıkmıştır. Pek çok

ülkeye de YKA konusunda eğitim çalışmaları ger-

çekleştirilmiştir ve halen devam etmektedir. Bu

çatı altında yetişen pek çok araştırmacı ile birlik-

te bu konuda yetkinliğe sahip üniversitelerin yanı

sıra başka üniversiteler de bu konu ile tanışmış TÜİK Büyük Veri

ve etkin çalışmalar yapmıştır.

BİLGEM TDBY olarak YKA altyapımız, yeniden bir İleri Analitik Projesi

güncelleme sürecine girmiş durumdadır. Gerek

duyulan cihazlar laboratuvarımıza kazandırıl-

makta ya da milli olanaklarla, BİLGEM’deki uzman

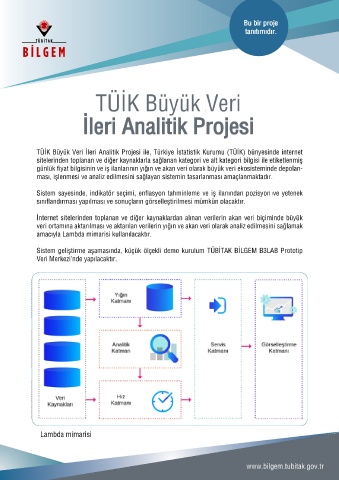

personeller ve Üniversitelerden uzman hocalar- TÜİK Büyük Veri İleri Analitik Projesi ile, Türkiye İstatistik Kurumu (TÜİK) bünyesinde internet

dan alınan danışmanlıklarla güncellenmektedir. sitelerinden toplanan ve diğer kaynaklarla sağlanan kategori ve alt kategori bilgisi ile etiketlenmiş

YKA’nın aslında TEMPEST, EMI-EMC ve Kripto günlük fiyat bilgisinin ve iş ilanlarının yığın ve akan veri olarak büyük veri ekosisteminde depolan-

Analiz bacakları olan bir konu olması ve BİLGEM

TDBY’nin tüm bu disiplinleri kendi altında topla- ması, işlenmesi ve analiz edilmesini sağlayan sistemin tasarlanması amaçlanmaktadır.

mış köklü laboratuvarlara sahip olması nedeniyle

geleceğin YKA saldırılarını yapmaya aday bir ko- Sistem sayesinde, indikatör seçimi, enflasyon tahminleme ve iş ilanından pozisyon ve yetenek

numda olduğumuzu düşünmekteyiz. sınıflandırması yapılması ve sonuçların görselleştirilmesi mümkün olacaktır.

Hedeflerimiz arasında BİLGEM TDBY’de tüm di- İnternet sitelerinden toplanan ve diğer kaynaklardan alınan verilerin akan veri biçiminde büyük

rına kazandırılan hazır YKA cihazlarının yanı sıra, siplinlerin katkı sağladığı çok daha güçlü YKA veri ortamına aktarılması ve aktarılan verilerin yığın ve akan veri olarak analiz edilmesini sağlamak

UEKAE Lazer Ekibi tarafından, tümdevrelere hata yöntemlerinin geliştirilmesi, hem bu yöntemlerin,

analizi tipi saldırılarda kullanılan ve o zamanki hem de bu yöntemlerde kullanılan düzeneklerin, amacıyla Lambda mimarisi kullanılacaktır.

eşdeğerlerine üstünlükler içeren bir lazer cihazı ta- analiz yazılımlarının, geliştirilen karşı önlemlerin

sarlamıştır. Bu cihaz hala kullanılabilir durumdadır. ürünleştirilmesi bulunmaktadır. Biz araştırma- Sistem geliştirme aşamasında, küçük ölçekli demo kurulum TÜBİTAK BİLGEM B3LAB Prototip

cılar Ar-Ge problemleri hiç tükenmeyen, çok di- Veri Merkezi’nde yapılacaktır.

BİLGEM’de uygulanan ilk pratik YKA saldırısı, Yİ- siplinli boyutları olan böyle bir konuda çalışma

TAL ekibi tarafından FPGA tabanlı bir AES dev- imkânına sahip olmanın bir ayrıcalık olduğunun

resinden toplanan güç eğrilerinin OKTEM ekibi farkındayız.

tarafından FGA saldırısı uygulanarak kırılması ile

gerçekleştirilmiştir. Kazanılan bu bilgi birikimi ve KAYNAKÇA

sürdürülebilir iş yeteneğinin yanı sıra, çalışmala- 1. https://paulkocher.com/doc/DifferentialPowerAnalysis.pdf

rın kısa vadedeki en önemli sonucu, Türkiye’nin 2. S. Mangard, E. Oswald, and T. Popp, Power Analysis Atta-

2010 senesinde Ortak Kriterler Sertifika Üreticisi cks: Revealing the Secrets of Smart Cards. Springer, 2007.

3. https://crypto.stanford.edu/~dabo/papers/ssl-timing.pdf

ülke konumuna yükselmiş olmasıdır. Bu sertifika- 4. http://cryptocode.net/docs/c38.pdf

yı alabilmek için TSE, kendisine bağlı bir Common 5. https://meltdownattack.com/meltdown.pdf

Criteria (CC) laboratuvarı olan OKTEM laboratu- 6. https://spectreattack.com/spectre.pdf

varının, UKTÜM testleri sırasında yaptığı ve yo- 7. https://arstechnica.com/information-technology/2015/09/

ğunluklu olarak YKA ve kurcalama tipi saldırıla- storing-secret-crypto-keys-in-the-amazon-cloud-new-atta-

rını içeren çalışmaları kapsamında uluslararası ck-can-steal-them/

denetleme sürecinden başarıyla geçmiştir. De- 8. https://news.softpedia.com/news/cachebleed-openssl-vul-

neyimlenen süreç ve akabinde ulaşılan bu sonuç nerability-affects-intel-based-cloud-servers-501229.shtml

Kurumumuzun da içinde olduğu önemli bir başarı 9. https://bestsecuritysearch.com/android-devices-armaged-

olarak nitelendirilebilir. don-cache-attack/

10. https://paulkocher.com/doc/TimingAttacks.pdf

Bu çalışmaların devamında, OKTEM ve YİTAL 11. https://eprint.iacr.org/2018/053.pdf

ekipleri, tümdevrelere YKA dayanıklılık testleri- 12. https://resources.fox-it.com/rs/170-CAK-271/images/

ni gerçekleştirme ve YKA saldırılarına dayanıklı Tempest_attacks_against_AES.pdf

13. MAGNETO: Covert Channel between Air-GappedSystems

tümdevre ve şifreleme algoritması geliştirme ko- and Nearby Smartphones via CPUGenerated Magnetic Fields

nularında önemli bir bilgi birikimine ulaşmıştır. 14. https://www.cs.tau.ac.il/~tromer/papers/acous-

Kazanılan bu bilgi birikimi ile Kurumumuzdan tic-20131218.pdf Lambda mimarisi

çeşitli akademik tez çalışmaları, literatüre giren

www.bilgem.tubitak.gov.tr

42